இந்திய ஏடிஎம்-களை தாக்கி தகவல்களை திருடும் வைரஸ்! வடகொரியா சதியா?

இந்தியா முழுவதும் உள்ள ஏடிஎம்கள் அனைத்தும் சமீபத்தில் தீங்குவிளைக்கும் வைரஸால் பாதிக்கப்பட்டுள்ளதாக தெரியவந்துள்ளது. இயந்திரத்திற்கு உள்ளேயே எப்போதும் இருக்கும் இந்த வைரஸ், அதைப் பயன்படுத்தும் அனைவரது வங்கி அட்டை விவரங்களையும், கடவு எண்களையும் திருடிவந்ததுள்ளது.

சைபர் பாதுகாப்பு ஆராய்ச்சி

ஒரு சைபர் பாதுகாப்பு ஆராய்ச்சி நிறுவனத்தின் தகவலின்படி, இந்த வைரஸ் ஒரு வெளிநாட்டு ஹேக்கர் குழுவிலிருந்து வந்துள்ளதாக தெரிகிறது. இதுதொடர்பாக காஸ்பர்ஸ்கை ஆய்வகம் வெளியிட்டுள்ள அறிக்கையில், இந்த வைரஸ் ஏடிஎம்டிடிராக் (ATMDTrack) என அழைக்கப்படுகிறது. கடந்த கோடை காலத்திலிருந்து இந்திய ஏடிஎம்களை தாக்கும் இந்த வைரஸ் வட கொரிய ஹேக்கர்களால் உருவாக்கப்பட்டது என்று மாஸ்கோவை தலைமையிடமாக கொண்ட இந்நிறுவனம் கூறுகிறது.

மிகப்பெரிய ரிமோட்

இந்த வைரஸ், அதன் ஆப்ரேட்டர்கள் ஏடிஎம்மில் செருகப்பட்ட அட்டைகளிலிருந்து தரவைகளை பார்க்கவும், சேமிக்கவும் அனுமதிக்கிறது. உளவுத்துறைக்கான மிகப்பெரிய ரிமோட்- ஆக்சஸ் ட்ரோஜனின் ஒரு பகுதியாக இந்த வைரஸ் இருப்பதை காஸ்பர்ஸ்கை ஆய்வகம் கண்டறிந்தது. இதற்கு முன்பாக இந்த டிடிராக் ட்ரோஜனை பயன்படுத்தி கடந்த மாதம் தான் நிதி நிறுவனங்கள் மற்றும் ஆராய்ச்சி மையங்களை குறிவைக்கப்பட்டன.

ஆதாரங்கள் கிடைத்துள்ளன

காஸ்பர்ஸ்கையின் கூற்றுப்படி, ஏடிஎம்டிடிராக் மற்றும் டிட்ராக் இரண்டும் தனித்துவமான குறியீடுகளை பகிர்ந்து கொள்வதால், அவை ஒருவராலேயே உருவாக்கப்பட்டிருக்கலாம் என தெரிகிறது. இந்த வைரஸை பாதுகாக்கும் குறியாக்கத்தின் அடுக்குகளை கலைந்து செய்த பகுப்பாய்விலிருந்து, 2013 ஆம் ஆண்டு தென் கொரியா மீதான தாக்குதலில் அந்நாட்டு வங்கிகள் மற்றும் ஒளிபரப்பாளர்களின் சேமிப்பு கருவிகளை ஹேக் செய்த வைரஸின் ஆதாரங்கள் கிடைத்துள்ளன. டார்க்சியோல் என்று அழைக்கப்படும் இந்த தாக்குதல் லாசரஸ் குழுமத்துடன் தொடர்புடையது.இது வட கொரியாவின் அரசாங்கத்தின் ஆதரவுடன் இயங்கும் ஹேக்கிங் குழுவாகும்.

வட கொரிய அரசாங்க ஹேக்கர்களின் வேலை

"ஏடிஎம்டிராக்கை நாங்கள் முதன்முதலில் கண்டுபிடித்தபோது, நாங்கள் மற்றொரு ஏடிஎம் வைரஸ் குழுவை பார்க்கிறோம் என்று நினைத்தோம். ஏனென்றால் புதிய ஏடிஎம் வைரஸ் குழுக்கள் வழக்கமான அடிப்படையில் தோன்றுவதை நாங்கள் தொடர்ந்து காண்கிறோம்" என்று காஸ்பர்ஸ்கை ஆய்வக ஆராய்ச்சியாளர் கான்ஸ்டான்டின் ஜிகோவ் திங்களன்று ஒரு பதிவில் குறிப்பிட்டுள்ளார். இருப்பினும் அவர்கள் கண்டுபிடித்த துப்புகளுக்கு நன்றி கூறியே ஆகவேண்டும். ஏனெனில் டிட்ராக் மற்றும் ஏடிஎம்டிடிராக் இரண்டும் வட கொரிய அரசாங்க ஹேக்கர்களின் வேலை என்பதை அவர்கள் உணர்ந்துள்ளனர்.

சோனி பிக்சர்ஸ்

2014 ஆம் ஆண்டில் சோனி பிக்சர்ஸ் நிறுவனத்தை ஹேக் செய்த பிறகுதான் லாசரஸ் குழு முதன்முதலில் பெரும் புகழ் பெற்றது. இதில் அந்நிறுவனத்தின் தரவுகளில் ஏராளமானவை திருடப்பட்டதுடன், வெளியிடப்படாத திரைப்படங்களின் காட்சிகள் கூட திருடப்பட்டன. வங்கிகளால் பயன்படுத்தப்படும் ஸ்விஃப்ட் வலையமைப்பை தொடர்ச்சியான தாக்கி பெற்ற வெற்றிகளுக்குப் பிறகு அவர்கள் தங்களுக்கென ஒரு பெயரை உருவாக்கியுள்ளனர்.

அணு ஆயுத திட்டத்திற்கு பயன்படுத்தப்படுகிறது

2017 ஆம் ஆண்டில் உலகெங்கிலும் உள்ள நெட்வொர்க்குகளை மூடிய வான்னக்ரை(WannaCry ransomware) தாக்குதலுக்குப் பின்னால் லாசரஸ் இருந்திருக்கலாம் என்று பல இணைய பாதுகாப்பு வல்லுநர்கள் கருதுகின்றனர். கடந்த சில ஆண்டுகளில் ஹேக்கிங் பிரச்சாரங்கள் மூலம் வட கொரியா 2 பில்லியன் டாலர்களை திருடியதாக ஐ.நா மற்றும் ராய்ட்டர்ஸ் மதிப்பிடுகின்றன.மேலும் இந்த பணம் ஒரு அணு ஆயுத திட்டத்திற்கு பயன்படுத்தப்படுகிறது என்ற தகவல் மேலும் அதிர்ச்சியூட்டுகிறது.

Source:Indiatimes.com

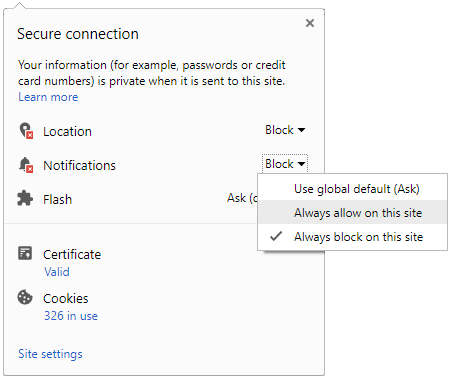

Click it and Unblock the Notifications

Click it and Unblock the Notifications

-1763362932432.svg)